Các nhà nghiên cứu tại công ty bảo mật Shape Security cho biết họ đã tìm ra một đoạn mã độc nằm trong một mạng máy khách sử dụng hình thức lây nhiễm bí mật có tên "command & control" - hình thức giao tiếp kênh kết nối các hacker với phần mềm độc hại cho phép hacker cập nhật và gởi các chỉ thị cho phần mềm để ăn cắp dữ liệu. Do thành phần chỉ huy (command) được ẩn bên trong các bản thư nháp trong hộp mail Gmail nên giao tiếp kênh giữa hacker và phần mềm rất khó bị phát hiện.

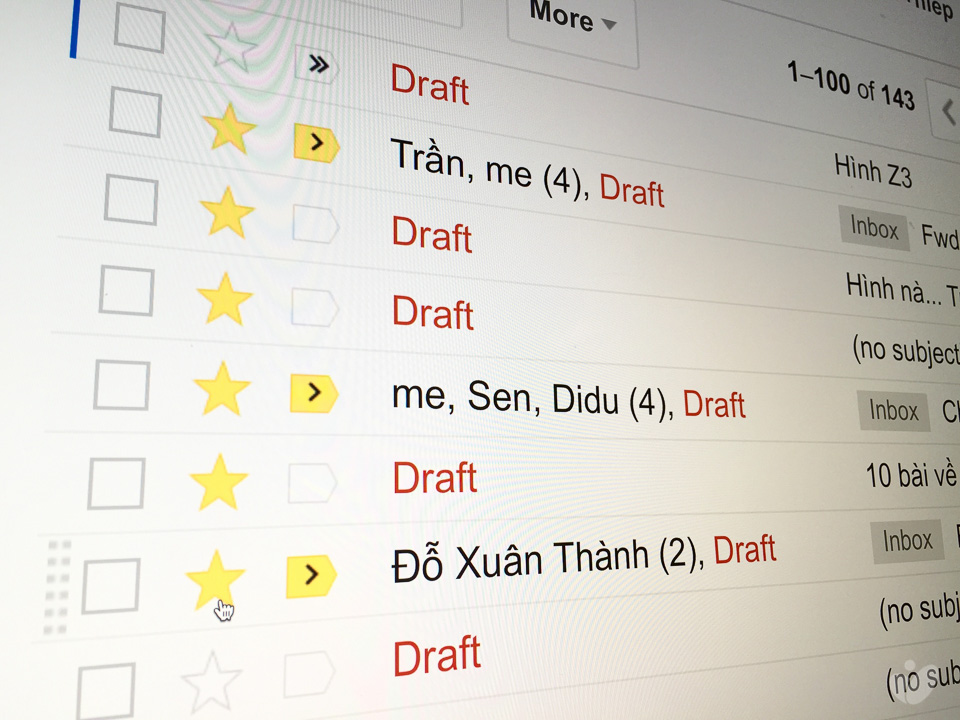

Wade Williamson - nhà nghiên cứu bảo mật tại Shape cho biết: "Những gì chúng tôi thấy ở đây là loại hình tấn công này xuất hiện dưới dạng một dịch vụ được cấp phép hoàn toàn và điều này khiến nó hoạt động rất lén lút, rất khó để phát hiện. Nó có thể âm thầm gởi nhận các thông điệp mà thậm chí không cần phải nhấn nút gởi (ám chỉ các thư nháp - những thư thường ít khi được gởi đi nằm trong thư mục Draft)."

Theo quan sát của Shape Security: Đầu tiên hacker sẽ thiết lập một tài khoản Gmail ẩn danh, sau đó lây nhiễm một máy tính trên một mạng mục tiêu bằng malware. Sau khi chiếm quyền kiểm soát máy tính, hacker mở tài khoản Gmail trên máy tính bị lây nhiễm bằng một thẻ ẩn của trình duyệt Internet Explorer - IE cho phép các chương trình Windows khởi chạy chính nó để lấy thông tin về các trang web, do đó người dùng không biết được có một trang web đang được mở trên máy tính.

Lúc này, thư mục chứa thư nháp của Gmail đã được mở và ẩn đi. Malware được lập trình sẵn sẽ sử dụng một đoạn mã Python để chiếm quyền ra lệnh và mã hóa để hacker xâm nhập vào thư mục nháp. Malware tự phản hồi bằng các chỉ thị có sẵn dưới dạng thư nháp Gmail cùng với các dữ liệu đánh cắp được từ mạng máy tính bị tấn công. Tất cả các giao tiếp đều được mã hóa để tránh bị phát hiện bởi các biện pháp can thiệp hay công cụ chống rò rỉ dữ liệu. Với việc sử dụng một dịch vụ web có tiếng thay vì các giao thức IRC hay HTTP thông thường, hacker có thể ra lệnh cho malware và giữ bí mật hoạt động đánh cắp thông tin của mình.

Williamson cho biết vụ lây nhiễm mới nhất trên thực tế là một biến thể của loại trojan truy xuất từ xa (RAT) có tên gọi là Icoscript được phát hiện lần đầu tiên bởi công ty G-Data của Đức hồi tháng 8. Vào thời điểm này, G-Data cho biết Icoscript đã bị phát tán và lây nhiễm kể từ năm 2012 và nó sử dụng các địa chỉ mail Yahoo để ẩn mình. Khi chuyển sang dạng thư nháp Gmail, loại malware này vẫn rất nguy hiểm, Williamson nói.

Shape vẫn chưa có kết luận về số lượng máy tính có thể bị lây nhiễm bởi biến thể Icoscript mà họ phát hiện. Tuy nhiên, dữ liệu đánh cắp đều có chủ đích nên Shape tin rằng hoạt động tấn công sẽ mang tính tập trung nhiều hơn thay vì lây nhiễm số lượng lớn.

Đối với các nạn nhân của malware, Shape cho biết không dễ để phát hiện dữ liệu bị đánh cắp lén lút bởi malware nói trên. Thay vào đó, trách nhiệm có thể thuộc về Google khi để các loại malware tự động dễ dàng khai thác dịch vụ email của mình. Phản hồi với email chất vấn từ Wired.com, một người phát ngôn của Google chỉ nhấn mạnh rằng: "hệ thống của chúng tôi vẫn đang chủ động theo dõi mã độc, lượng sử dụng Gmail và chúng tôi sẽ nhanh chóng loại bỏ các tài khoảng lừa đảo được phát hiện."

Tuy nhiên, Williamson cho biết cho đến khi giao tiếp của malware tự động bị ngăn chặn, Gmail vẫn cung cấp một con đường mới cho malware để thích nghi và cập nhật chính nó. Williamson nói: "Nó khiến malware trở nên linh hoạt hơn và đây là con đường huyết mạch của loại hình tấn công này."

Nguồn: Wired